So funktioniert Viretholinq

Im Überblick

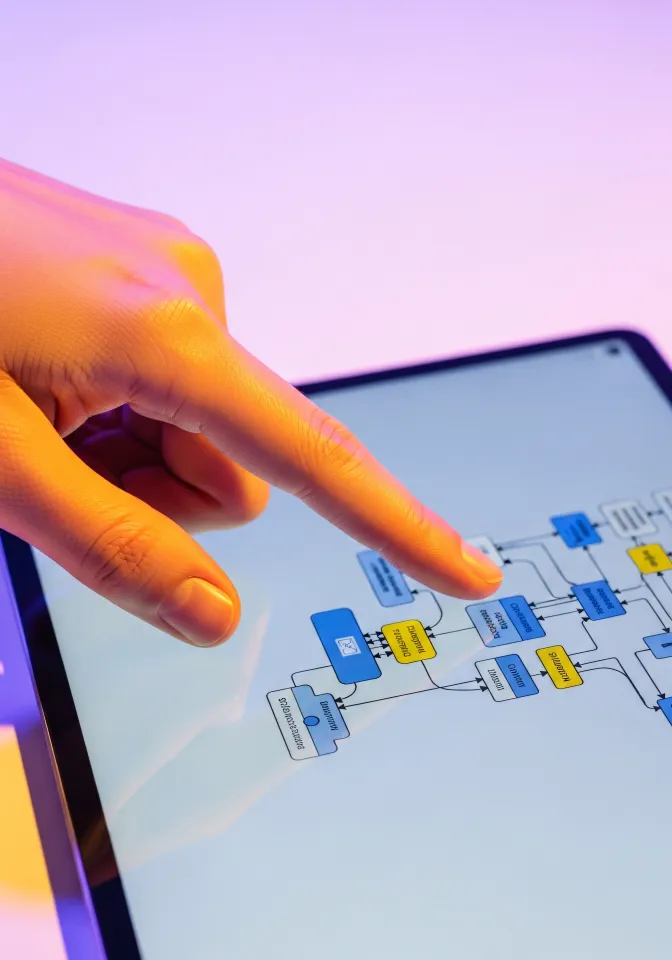

Erkunden Sie, wie Viretholinq KI-basierte Analysen nutzt, um Ihnen maßgeschneiderte Trading-Empfehlungen zur Verfügung zu stellen. Unser Ansatz basiert auf der Verarbeitung umfangreicher Marktdaten, die von Machine-Learning-Modellen analysiert werden. Dabei wird jede Empfehlung so gestaltet, dass sie nachvollziehbar ist und Ihnen als Entscheidungshilfe dient. Die Nutzerfreundlichkeit und der Schutz Ihrer Daten stehen im Fokus unserer Arbeitsweise. Viretholinq bietet bewusst keine Garantie auf Ergebnisse an, sondern zielt darauf ab, den Entscheidungsprozess nachvollziehbar zu unterstützen. Alle Hinweise basieren auf objektiven Daten und unabhängigen Quellen. Die Plattformentwicklung unterliegt fortlaufender Überprüfung, um Transparenz und Aktualität sicherzustellen.

Unser Analyseverfahren erklärt

Ablauf und Vorgehen im Überblick

Erhalten Sie einen Einblick in unseren Arbeitsprozess – von der Datenerfassung bis zur sicheren Auslieferung objektiver Empfehlungen, immer unter Berücksichtigung Ihrer Privatsphäre.

Marktdaten erfassen und bereinigen

Wir aggregieren Informationen aus vertrauenswürdigen Märkten und filtern relevante Daten für die weitere Analyse.

Unser Ziel

Zuverlässige, aktuelle Datengrundlage schaffen.

Was wir tun

Wir sichten und sammeln fortlaufend Marktdaten aus verschiedenen geprüften Quellen. Diese Informationen werden auf Richtigkeit und Vollständigkeit geprüft.

Wie wir vorgehen

Daten werden mit Validierungsmechanismen automatisiert überprüft, Duplikate entfernt und unvollständige Datensätze ausgeschlossen.

Werkzeuge & Technologien

Spezialisierte Import- und Filtersoftware

Ergebnisse & Hinweise

Strukturierte, bereinigte und nachvollziehbare Datenbasis für Analysen.

Analytische Auswertung der Daten

Mit Machine Learning erkennen wir Muster sowie Marktbewegungen und extrahieren Insights für Empfehlungen.

Unser Ziel

Informationsgewinn durch fundierte Analyse.

Was wir tun

Algorithmen bewerten große Datenmengen, identifizieren Trends und ermöglichen tiefere Einblicke in die Marktdynamik.

Wie wir vorgehen

Wir nutzen selbstlernende Systeme, die Trainingsdaten und Feedback-Schleifen integrieren, um fortlaufend analytische Qualität zu sichern.

Werkzeuge & Technologien

KI-Plattformen und Analysemodelle

Ergebnisse & Hinweise

Bericht mit geprüften, objektiven Analysedaten.

Empfehlungen erstellen und überprüfen

Vorschläge werden individuell generiert und durch unser Kontrollsystem geprüft, bevor sie übermittelt werden.

Unser Ziel

Transparente und nachvollziehbare Handlungsvorschläge bereitstellen.

Was wir tun

Ergebnisse der Analyse werden personalisiert aufbereitet und einem internen Review-Prozess unterzogen.

Wie wir vorgehen

Automatisierte Prüfung der Empfehlungen mit Fokus auf Nachvollziehbarkeit sowie Angemessenheit für den jeweiligen Nutzer.

Werkzeuge & Technologien

Automatisierte Prüfmechanismen, interne Reviewsoftware

Ergebnisse & Hinweise

Individuelle Empfehlung zur eigenständigen Nutzung.

Sichere Übermittlung und Dokumentation

Empfehlungen werden datenschutzkonform eingestellt, alle Prozesse dokumentiert und regelmäßig geprüft.

Unser Ziel

Transparente, sichere und nachvollziehbare Übermittlung.

Was wir tun

Empfehlungen werden ausschließlich geschützt bereitgestellt. Die gesamte Prozesskette wird protokolliert.

Wie wir vorgehen

Verschlüsselungstechnologien und Zugriffsschutz sichern die Auslieferung ab, Dokumentation erfolgt systematisch.

Werkzeuge & Technologien

Verschlüsselungssoftware, Dokumentationssystem

Ergebnisse & Hinweise

Sicherer Zugriff auf nachvollziehbare Prozessdokumentation.